Développeur FullStak Java

Nom: DIARRASSOUBA MOHAMEDSexe: Masculin

Formation : Titulaire d’un Baccalauréat en Série D, d’un diplôme de Licence en Filière MIAGE et de deux ans de formation en Master en filière Génie Informatique

Expérience professionnelle :Développeur FullStak Java à Ebenyx Technologie depuis Avril 2019

Langages de programmation :Maitrise des langages de programmation tels que Java, JavaScript, Angular, Swift 5, Python. Il est également à l’aise avec les outils tels que IntelliJ IDEA, NetBeans, Android Studio, Windev, Xcode, Visual Studio et à de bonne connaissance en PostgreSQL, SQL Server et Oracle.

Les Protocoles utilisés dans un schéma d’architecture technique

Dans le cadre d’un schéma d’architecture technique, les protocoles sont des éléments clés qui

permettent de définir la façon dont les différents composants du système communiquent entre

eux. Dans cet article, nous allons passer en revue les différents types de protocoles utilisés

dans un schéma d’architecture technique.

Protocoles de communication réseau

Les protocoles de communication réseau sont utilisés pour permettre aux différents

composants du système de communiquer entre eux via un réseau. Les protocoles de

communication réseau les plus courants sont TCP/IP, HTTP, FTP et SMTP.

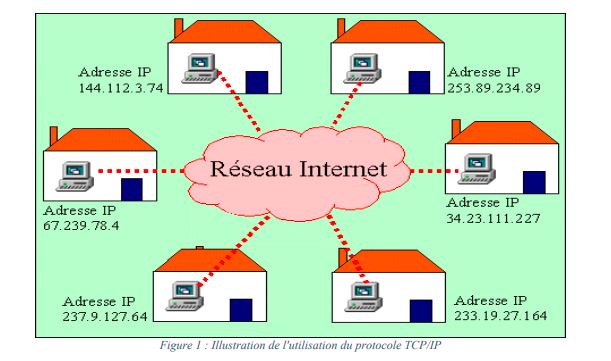

TCP/IP : TCP/IP (Transmission Control Protocol/Internet Protocol) est le protocole de

communication le plus couramment utilisé pour les communications sur Internet. Il permet

aux ordinateurs de communiquer entre eux sur un réseau en envoyant des paquets de données.

TCP (Transmission Control Protocol) est responsable de la gestion de la transmission des

données, tandis que IP (Internet Protocol) est responsable de l’acheminement des paquets de

données sur le réseau.

Source : http://protocole-tcpip.over-blog.com/article-le-protocole-tcp-ip-definition-69189059.html

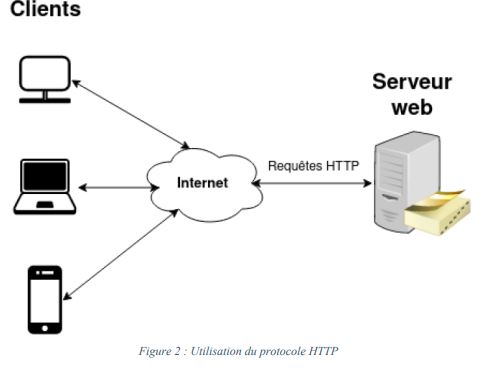

HTTP/HTTPS : HTTP (Hypertext Transfer Protocol) est le protocole de communication

utilisé pour les communications entre un serveur web et un navigateur web. Il permet aux

utilisateurs de demander des ressources telles que des pages web, des images ou des vidéos à

partir d’un serveur web. Les réponses sont ensuite envoyées au navigateur via HTTP. Le protocole HTTP est basé sur le modèle client-serveur, où le navigateur web est le client et le

serveur web est le serveur.

HTTPS (Hypertext Transfer Protocol Secure) est une version sécurisée du protocole HTTP

qui utilise un chiffrement SSL/TLS pour protéger les données qui sont échangées entre le

client et le serveur. Cela rend les communications beaucoup plus sécurisées que le protocole

HTTP standard.

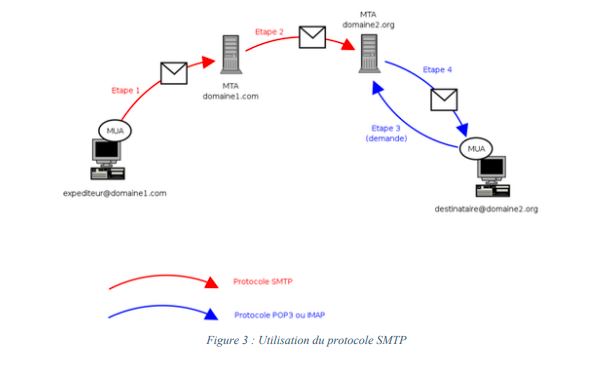

SMTP : SMTP (Simple Mail Transfer Protocol) est un protocole de communication utilisé

pour l’envoi de courriers électroniques entre des serveurs de messagerie. SMTP est

responsable de la transmission des courriers électroniques entre les serveurs de messagerie.

Les courriers électroniques sont ensuite récupérés par le destinataire à l’aide de protocoles tels

que POP (Post Office Protocol) ou IMAP (Internet Message Access Protocol).

Source : https://www.ionos.fr/digitalguide/serveur/know-how/sftp-ssh-file-transfer-protocol/

En conclusion, les protocoles de communication réseau tels que TCP/IP, HTTP, FTP et

SMTP sont des éléments clés de l’infrastructure d’Internet. Ils permettent aux ordinateurs de

communiquer entre eux de manière efficace et fiable. En comprenant comment ces protocoles

fonctionnent, les ingénieurs peuvent concevoir des systèmes informatiques plus performants

et plus sécurisés.

Protocoles de messagerie

Les protocoles de messagerie sont utilisés pour permettre aux différents composants du

système de communiquer via des messages. Les protocoles de messagerie les plus courants

sont AMQP, JMS, MQTT et STOMP.

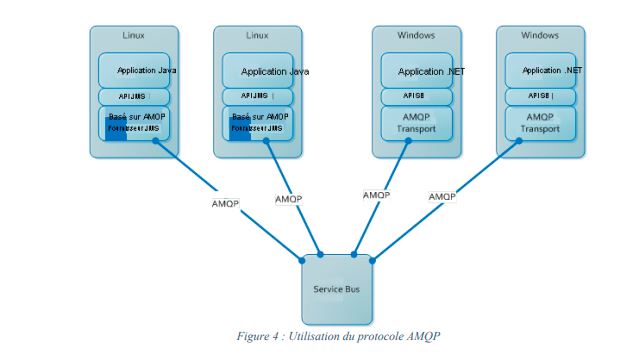

AMQP : AMQP (Advanced Message Queuing Protocol) est un protocole de messagerie

open-source qui permet l’échange de messages entre différents systèmes informatiques de

manière fiable et sécurisée. Il est conçu pour être utilisé dans des environnements distribués et

permet de traiter des messages de manière asynchrone.Source : https://learn.microsoft.com/fr-fr/azure/service-bus-messaging/service-bus-amqp-overview

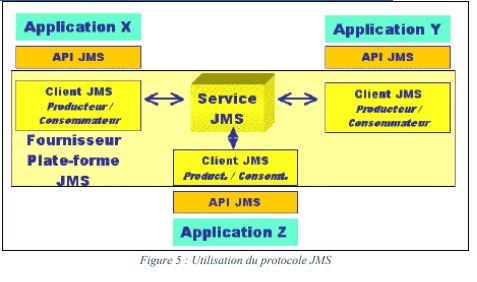

JMS : JMS (Java Message Service) est un protocole de messagerie basé sur Java qui permet

l’échange de messages entre différentes applications. Il définit une API pour envoyer, recevoir

et traiter des messages dans un environnement distribué.Source : https://www.cristal.univ-lille.fr/icar/Annexes/Joram/joram-body.html

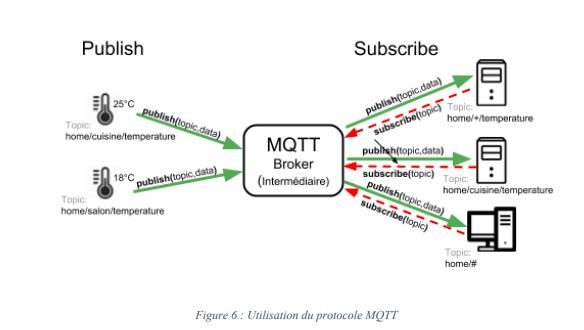

MQTT : MQTT (Message Queuing Telemetry Transport) est un protocole de messagerie

léger et open-source conçu pour les environnements de l’Internet des objets (IoT). Il permet

l’échange de messages entre des dispositifs connectés avec une faible consommation de bande

passante et d’énergie.

Source : https://www.figer.com/Publications/domotique.htm

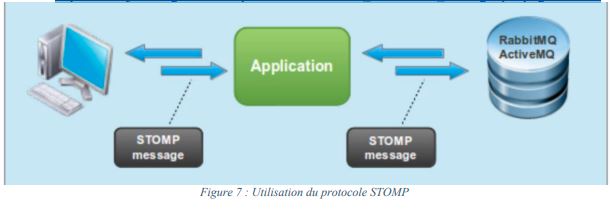

STOMP : STOMP (Simple Text Oriented Messaging Protocol) est un protocole de

messagerie open-source basé sur du texte et conçu pour les environnements distribués. Il

permet l’échange de messages entre des applications connectées via un réseau, et est souvent

utilisé dans les environnements Web.

Source: https://suhasjavablog.files.wordpress.com/2019/12/1_sfhlx5nhl8t_s0k2dg6vpw.png?w=1250

En conclusion, les protocoles de messagerie sont essentiels pour la communication

électronique. Les protocoles de messagerie les plus couramment utilisés sont AMQP, JMS,

MQTT et STOMP. En comprenant ces protocoles de messagerie, les ingénieurs peuvent

concevoir des systèmes de messagerie électronique plus performants et plus fiables

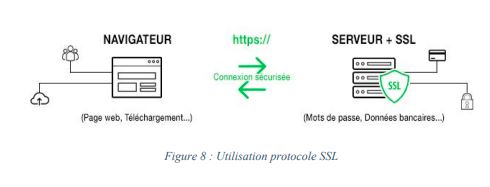

Protocoles de sécurité

Les protocoles de sécurité sont utilisés pour garantir la sécurité des communications entre les

différents composants du système. Les protocoles de sécurité les plus courants sont SSL/TLS,

SSH et IPSec.SSL/TLS : SSL/TLS (Secure Sockets Layer / Transport Layer Security) : SSL et TLS sont

des protocoles de sécurité utilisés pour sécuriser les communications sur Internet. Ils

fonctionnent en chiffrant les données échangées entre les ordinateurs, empêchant ainsi les

pirates informatiques de les intercepter ou de les modifier. Les sites Web qui utilisent

SSL/TLS sont identifiés par le préfixe « https:// » dans l’adresse Web.

Source: https://www.medialibs.com/societe/nos-actualites/3058-dossier-tout-savoir-sur-le-protocolehttps-et-le-ssl.html

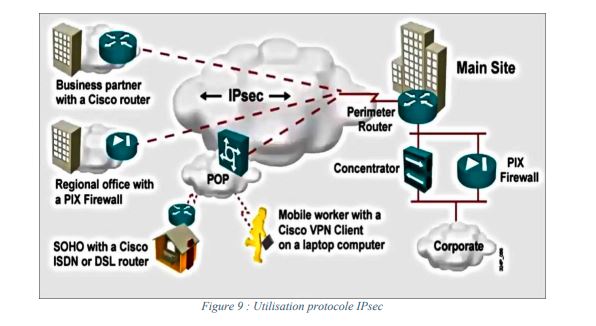

IPsec : IPsec (Internet Protocol Security) : IPsec est un protocole de sécurité utilisé pour

sécuriser les communications sur les réseaux IP. Il fonctionne en chiffrant les paquets de

données envoyés sur le réseau, empêchant ainsi les pirates informatiques d’intercepter ou de

modifier les données. IPsec est largement utilisé pour les connexions VPN (Virtual Private

Network) entre des sites distants ou pour sécuriser les connexions Internet entre des

ordinateurs et des serveurs.Source : https://desgeeksetdeslettres.com/ipsec-internet-protocol-security-technologie-tunnelisationvpn/

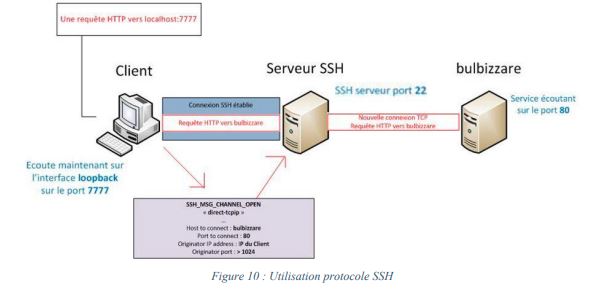

SSH : SSH (Secure Shell) est un protocole de sécurité utilisé pour se connecter à des

ordinateurs distants de manière sécurisée. Il permet aux utilisateurs d’établir une connexion cryptée avec un ordinateur distant et d’envoyer des commandes à cet ordinateur à partir d’un

terminal local. SSH est largement utilisé pour l’administration à distance des serveurs.Source : http://igm.univ-mlv.fr/~dr/XPOSE2012/tunneling/archi_logicielle.html

En conclusion, les protocoles de sécurité sont essentiels pour la sécurité informatique. Les

protocoles de sécurité les plus couramment utilisés sont SSL/TLS, IPsec, SSH. En

comprenant ces protocoles de sécurité, les ingénieurs peuvent concevoir des systèmes

informatiques plus performants et plus sûrs.

Protocoles de transfert de fichiers

Les protocoles de transfert de fichiers sont utilisés pour transférer des fichiers entre les

différents composants du système. Les protocoles de transfert de fichiers les plus courants

sont FTP, SFTP et SCP.FTP (File Transfer Protocol) : FTP est un protocole de transfert de fichiers qui est utilisé pour

transférer des fichiers sur Internet. Il fonctionne en utilisant un client FTP pour se connecter à

un serveur FTP, puis en transférant les fichiers entre les deux ordinateurs. FTP est largement

utilisé pour le partage de fichiers sur les réseaux, ainsi que pour le téléchargement de fichiers

à partir d’Internet.

Source : https://waytolearnx.com/2019/06/protocole-ftp.html

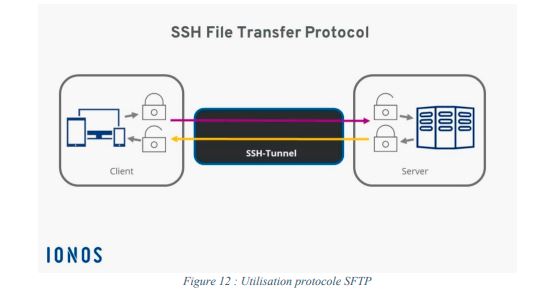

SFTP : SFTP (Secure File Transfer Protocol) : SFTP est un protocole de transfert de fichiers

sécurisé qui utilise une connexion cryptée pour transférer les fichiers. Il est basé sur SSH

(Secure Shell) et utilise un système de clés pour l’authentification des utilisateurs. SFTP est

largement utilisé pour le transfert de fichiers sensibles, tels que des fichiers de sauvegarde ou

des informations financières.Source : https://www.ionos.fr/digitalguide/serveur/know-how/sftp-ssh-file-transfer-protocol/

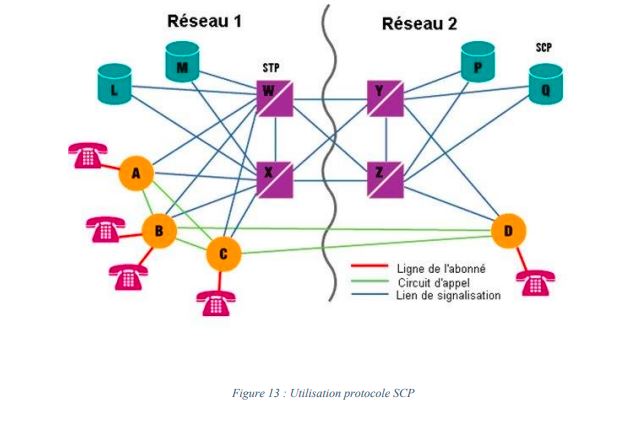

SCP : SCP (Secure Copy Protocol) est un protocole de transfert de fichiers sécurisé basé sur

SSH (Secure Shell). Il permet de copier des fichiers entre des ordinateurs distants de manière

sécurisée en utilisant une connexion chiffrée.Source : https://blogs.univ-poitiers.fr/f-launay/tag/ngn/

En conclusion, les protocoles de transfert de fichiers sont des normes de communication

importantes pour le transfert de fichiers entre des ordinateurs et des serveurs. Les protocoles

de transfert de fichiers les plus couramment utilisés sont FTP, SFTP et SCP. En comprenant

ces protocoles de transfert de fichiers, les ingénieurs peuvent concevoir des systèmes

informatiques plus performants et plus sûrs pour le transfert de fichiers.